Onderzoek: online accounts al voor registratie door gebruikers te kapen

Aanvallers kunnen online accounts kapen voordat die door de gebruiker zijn geregistreerd, zo stellen onderzoekers. Deze "pre-hijacking" aanvallen zijn op verschillende manieren mogelijk en volgens onderzoekers Avinash Sudhodanan en Andrew Paverd een nieuw type aanval waar websites en online diensten kwetsbaar voor zijn.

Veel online diensten laten gebruikers nu op twee manieren een account aanmaken. Door middel van een gebruikersnaam en wachtwoord of door in te loggen via een identiteitsprovider, zoals het inloggen met een Facebook- of Google-account. Zodra het account is aangemaakt bieden sommige diensten ook de mogelijkheid om het account van een identiteitsproviders te koppelen, zodat de gebruiker via een gebruikersnaam kan inloggen of via het account van de identiteitsprovider.

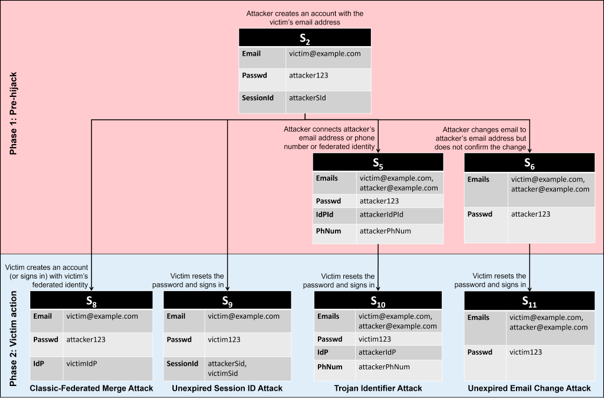

Microsoft gaf twee onderzoekers, waaronder een eigen medewerker, een beurs voor het onderzoeken van pre-hijacking-aanvallen. Die zijn op verschillende manieren mogelijk. Zo gebruikt de aanvaller het e-mailadres van de gebruiker om een account via de "klassieke" methode aan te maken. Vervolgens registreert de gebruiker het account via een identiteitsprovider met hetzelfde e-mailadres aanmaakt. Wanneer de online dienst deze twee accounts nu op een onveilige wijze samenvoegt, hebben zowel de gebruiker als de aanvaller toegang tot hetzelfde account.

Een andere methode is het gebruik van een niet verlopen sessie, waarbij ingelogde gebruikers niet van een account worden uitgelogd wanneer de gebruiker het wachtwoord reset. De aanvaller creëert eerst een account met het e-mailadres van de gebruiker en houdt dan een langlopende sessie aan. Wanneer de gebruiker het account herstelt kan de aanvaller nog steeds toegang houden wanneer de wachtwoordreset van de gebruiker de sessie van de aanvaller niet ongeldig maakt.

Een derde methode die de onderzoekers beschrijven is de mogelijkheid voor een aanvaller om een tweede identifier aan het aangemaakte account toe te voegen. De aanvaller registreert eerst met het e-mailadres van de gebruiker een account. Vervolgens voegt hij een eigen account van een identiteitsprovider toe of een ander e-mailadres of telefoonnummer waarover hij de controle heeft. Wanneer het slachtoffer het wachtwoord reset, kan de aanvaller de tweede toegevoegde identifier gebruiken om toegang tot het account te krijgen, bijvoorbeeld door het resetten van het wachtwoord of opvragen van een eenmalig te gebruiken inloglink.

De onderzoekers benadrukken dat bij al deze aanvallen de aanvaller eerst een online dienst moet vinden waarbij het doelwit nog geen account heeft aangemaakt, maar dat waarschijnlijk wel in de toekomst zal doen. De onderzoekers analyseerden 75 populaire websites en online diensten en ontdekten dat tenminste 35 er kwetsbaar voor één of meerdere pre-hijacking-aanvallen waren, waaronder een veelgebruikte clouddienst en professionele netwerkdiensten. De betreffende websites, waarvan de namen niet bekend zijn gemaakt, zijn over het probleem ingelicht.

Als oplossing voor deze aanvallen zouden online diensten een verificatiemail naar het door de gebruiker opgegeven e-mailadres moeten sturen en pas verdere acties aan het account moeten toestaan wanneer de verificatie is afgerond.

{quote]

Als oplossing voor deze aanvallen zouden online diensten een verificatiemail naar het door de gebruiker opgegeven e-mailadres moeten sturen en pas verdere acties aan het account moeten toestaan wanneer de verificatie is afgerond.

[/quote]Gebeurd dat niet meer tegenwoordig?

Oh, zeg dan meteen "we dachten slim te zijn maar we hadden ons niet bedacht dat dit helemaal niet werkt omdat ze je e-mail adres altijd eerst verifieren als je een account aanmaakt"!

Dan hadden we al die crap niet hoeven lezen.

Deze posting is gelocked. Reageren is niet meer mogelijk.