DuckDuckGo gebruikt privacylabel App Store voor aanval op Google

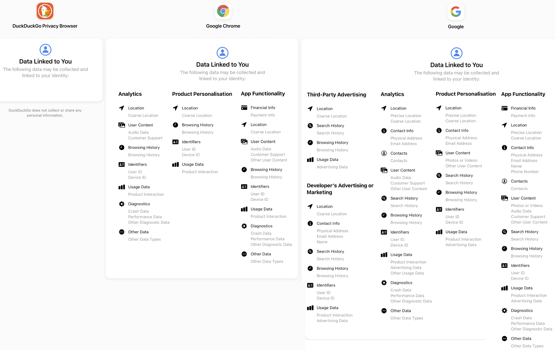

De op privacy gerichte zoekmachine DuckDuckGo heeft de privacylabels van de Apple App Store gebruikt voor een aanval op Google. Apps in de App Store moeten sinds december laten zien welke gegevens ze over en van gebruikers verzamelen en voor welke doeleinden dit wordt gedaan. Recentelijk voegde Google de privacylabels toe voor Google Chrome en de Google-app.

Uit de privacylabels blijkt dat Google een grote hoeveelheid informatie over gebruikers verzamelt en onder andere deelt met externe adverteerders en gebruikt voor gerichte advertenties. "Na maanden van rekken heeft Google eindelijk laten zien hoeveel persoonlijke data ze verzamelen in Chrome en de Google-app. Geen wonder dat ze dit wilden verbergen", aldus DuckDuckGo op Twitter.

DuckDuckGo blijkt daarentegen geen persoonlijke informatie te verzamelen of te delen en stelt dat dit ook niet nodig is. "Het bespioneren van gebruikers heeft niets te maken met het bouwen van een fantastische webbrowser of zoekmachine. Iets dat wij weten, onze app is beide in één."

....?

Een website kan openstaan voor NSA snooping en "daar ga je dan met je zijden kousen",

zeiden ze vroeger.

Bijvoorbeeld op sites voor medische producten zien we een link naar LiveChat staan. BINGO.

(juist ja, via een Nederlandse dienst, deze chatbot link voor "customers"), waardoor 15 snoopers weten,

dat je daar op die site bent geweest en waar je daar naar rondgekeken hebt, o.a zijn dat.:

livechat, googletagmanager, ivechatinc.com, Google, clearbit.com

en wordt ook even vastgesteld, of je via een account of veilige connectie deze site bezoekt (heeft bezocht).

Netjes tot u gebracht door de "Akamai boys of Amsterdam in the Netherlands".

Wijs niet naar de USA, wij kennen het spelletje net zo goed.

De site is een reclame-pagina voor een "zaadproductie-verbeteraar".

Doet er even niet toe, maar het bovenstaande geeft wel aan, dat het verhaal van DDG zeker klopt.

De eend, die de waarheid spreekt. We worden leterlijk uit onze sokken getrackt en geprofileerd.

Overal vliegen onze Interwebz-data de ramen uit.

Er zal wel niemand iets aan gaan doen, want de belangen zijn te groot.

Big Tech, too big to fail, too much money involved for the happy few.

Zie ik dat nu maar alleen of zijn er nog meer wakkere mensen?

#sockpuppet

....?

Kun je dit misschien in leesbaar Nederlands opnieuw posten?

Een website kan openstaan voor NSA snooping en "daar ga je dan met je zijden kousen",

zeiden ze vroeger.

Bijvoorbeeld op sites voor medische producten zien we een link naar LiveChat staan. BINGO.

(juist ja, via een Nederlandse dienst, deze chatbot link voor "customers"), waardoor 15 snoopers weten,

dat je daar op die site bent geweest en waar je daar naar rondgekeken hebt, o.a zijn dat.:

livechat, googletagmanager, ivechatinc.com, Google, clearbit.com

en wordt ook even vastgesteld, of je via een account of veilige connectie deze site bezoekt (heeft bezocht).

Netjes tot u gebracht door de "Akamai boys of Amsterdam in the Netherlands".

Wijs niet naar de USA, wij kennen het spelletje net zo goed.

De site is een reclame-pagina voor een "zaadproductie-verbeteraar".

Doet er even niet toe, maar het bovenstaande geeft wel aan, dat het verhaal van DDG zeker klopt.

De eend, die de waarheid spreekt. We worden leterlijk uit onze sokken getrackt en geprofileerd.

Overal vliegen onze Interwebz-data de ramen uit.

Er zal wel niemand iets aan gaan doen, want de belangen zijn te groot.

Big Tech, too big to fail, too much money involved for the happy few.

Zie ik dat nu maar alleen of zijn er nog meer wakkere mensen?

#sockpuppet

Wordt gehost bij Microsoft, zie https://sitereport.netcraft.com/?url=https://duckduckgo.com

Zie: https://awesometechstack.com/analysis/website/duckduckgo.com/?protocol=https%3A

Overall score: 37 punten.

Type error in code

/post2.html:11

Maar niet kwetsbaar per se: jQuery, script

Not vulnerable

jQuery JavaScript Library, headers - 1.10.2

4.3

Sizzle CSS Selector Engine - 1.10.2

Not vulnerable

2017 Vulners.com

In CSP:

expand_more

checkblob:

help_outlinehttps://duckduckgo.com

No bypass found; make sure that this URL doesn't serve JSONP replies or Angular libraries.

help_outlinehttps://*.duckduckgo.com

No bypass found; make sure that this URL doesn't serve JSONP replies or Angular libraries.

help_outlinehttps://3g2upl4pq6kufc4m.onion/

No bypass found; make sure that this URL doesn't serve JSONP replies or Angular libraries.

error'unsafe-inline'

'unsafe-inline' allows the execution of unsafe in-page scripts and event handlers.

help_outline'unsafe-eval'

'unsafe-eval' allows the execution of code injected into DOM APIs such as eval().

Toch nog 33% tracking gevonden o.a. voor improving DuckDuckGo dot com (ZenMate firewall)

DOM-XSS issues in: Results from scanning URL: https://duckduckgo.com/d2920.js

Number of sources found: 121

Number of sinks found: 320

luntrus

Zie: https://urlscan.io/result/5e2e68f3-d1c6-493d-ad7d-4e95909ab4b3/

Alibaba US, Londen: https://www.shodan.io/host/8.208.11.235

-> https://whois.ipip.net/AS45102 ALICLOUD, GB.

Dus DDG werkt in de cloud samen met ALIBABA, GOOGLE-PRIVATE-CLOUD & MICROSOFT-CORP-MSN-AS-BLOCK.

Dus het is weer eens een "op het eerste gezicht" verhaal en dan komt het gemits-en-gemaar.

luntrus

Deze posting is gelocked. Reageren is niet meer mogelijk.