FBI gaat hashes van gestolen wachtwoorden delen met Have I Been Pwned

De FBI gaat hashes van gestolen wachtwoorden die het bij onderzoeken tegenkomt delen met Have I Been Pwned, zo laat beveiligingsonderzoeker Troy Hunt weten, de man achter de datalekzoekmachine. De hashes worden beschikbaar gemaakt via de "Pwned Passwords" dataset van de zoekmachine en verschilt van de normale zoekfunctie waarbij gebruikers door het invoeren van hun e-mailadres kunnen controleren of accounts zijn gecompromitteerd. Pwned Passwords is een verzameling van wachtwoordhashes die bij websites zijn buitgemaakt.

Hashes worden gebruikt om wachtwoorden gecodeerd in een database op te slaan. Wanneer de gebruiker zich registreert en een wachtwoord opgeeft, wordt hier via een hashingalgoritme een hash van gemaakt. De hash wordt in de database opgeslagen. Dit voorkomt dat als bijvoorbeeld een website wordt gecompromitteerd en de database gestolen, de aanvaller meteen toegang tot de wachtwoorden van gebruikers heeft. Die zijn namelijk gehasht. Een ander kenmerk van hashes is dat een hashingalgoritme voor een gegeven wachtwoord altijd dezelfde hash zal genereren. Verschillende gebruikers die hetzelfde wachtwoord kiezen zullen ook dezelfde wachtwoordhash hebben.

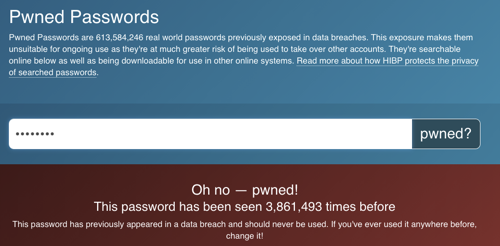

Pwned Passwords telt ruim 613 miljoen wachtwoordhashes. De dataset is zowel te downloaden als online te doorzoeken en laat onder andere zien hoe vaak een wachtwoord in datalekken voorkomt. Daarnaast kunnen beheerders via de wachtwoordhashes kijken of die overeenkomen met de wachtwoordhashes in hun Active Directory-omgeving. Vervolgens kunnen er bijvoorbeeld maatregelen genomen worden om gebruikers een ander wachtwoord te laten kiezen. De FBI zal zowel SHA-1- als NTLM-hashes van de wachtwoorden aan Have I Been Pwned aanleveren. Hunt zegt dat hij de wachtwoorden niet in plaintext nodig heeft.

Overigens wel goed dat ze alleen hashes aanleveren.

Neen, er komt geen debat over, zegt mevrouw de Minister.

Daarbij kunnen de data van o.a. Troy Hunt goud opleveren voor wat betreft houders van "minder gewenste" meningen.

Daarnaast levert het ook weer er tegenin gaande staats-influencers op.

Weer meer werk ook voor de collaborateurs van de diverse propaganda-kanalen

Hebben mensen dan nog niet in de gaten dat er rondom hen heen meer en meer een totalitaire controle en bewakingsmaatschappij wordt opgetuigd? Digitaal vooral met QR-codes en 'cri-minerende' algoritmen

Of gaat er dan automatisch een gedachte-blokkade in werking treden.

Zoiets als "Dat kan toch niet, snel maar aan iets aannemelijker denken", of

"Onze overheden zijn goed, overheden zijn zorgzaam, Bij Tech is goed, Big Tech is zorgzaam, etc.".

#sockpuppet

.

Overigens wel goed dat ze alleen hashes aanleveren.

Goed punt. In de praktijk maakt het niet zoveel uit, die dataset is voor iedereen te downloaden. Iedereen kan ook zo een nieuwe toko weer opstarten.

Opvallender is dat niemand een "on-premise" variant van de site aanbiedt met deze dataset met allerlei standaard koppelingen (active directory, wordpress plug-in, etc). Om nou helemaal zelf een database met deze aantallen even op te zetten voor je website is toch even werk (als het ook nog gewoon snel moet werken en up-to-date moet blijven), als je dat als appliance kunt kopen ergens (desnoods een Azure machine voor in je eigen private cloud ofzo) zouden wellicht meer bedrijven het actief kunnen inzetten voor hun gebruikers.

Deze posting is gelocked. Reageren is niet meer mogelijk.