Kwetsbaarheid in Cloudflare CDN maakte aanval op miljoenen sites mogelijk

Een kwetsbaarheid in een content delivery network (CDN) van internetbedrijf Cloudflare maakte een aanval op miljoenen websites mogelijk, zo ontdekte een beveiligingsonderzoeker met het alias RyotaK. Cloudflare is de eigenaar van cdnjs, een CDN dat door 12,7 procent van alle websites op internet wordt gebruikt voor het laden van JavaScript libraries en CSS-scripts.

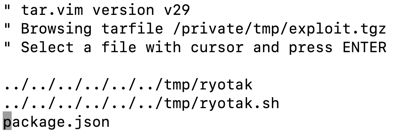

Cdjns biedt ontwikkelaars de mogelijkheid om libraries toe te voegen die nog niet in het CDN aanwezig zijn. Periodiek controleert de cdnjs-updateserver of er nieuwe versies van de al toegevoegde libraries zijn, die dan bij de respository van de betreffende ontwikkelaar worden gedownload. RyotaK ontdekte dat hij de cdnjs-updateserver via zijn repository een TGZ-bestand kon laten laden dat misbruik van path travesal maakte. Zo kon er een script op de updateserver door zijn script worden overschreven en uitgevoerd. Daardoor was het vervolgens mogelijk om de volledige cdnjs-infrastructuur te compromitteren, wat gevolgen zou hebben voor miljoenen websites die er gebruik van maken.

De onderzoeker waarschuwde Cloudflare op 6 april, waarna het internetbedrijf op 6 en 7 juli twee fixes doorvoerde om het probleem te verhelpen. Op 3 juni volgde de definitieve fix, waarop RyotaK nu de details van de kwetsbaarheid openbaar heeft gemaakt. "Dit beveiligingslek kon zonder enige speciale vaardigheden worden misbruikt en had vele websites kunnen raken", aldus de onderzoeker, die zich grote zorgen maakt over eenvoudig te misbruiken kwetsbaarheden in de supply-chain die grote gevolgen kunnen hebben.

Het werkt ook voor bitcoin skimmer scripts.

Tijd om elke end-user van een onvervreemdbare tag te voorzien,

er kan immers een l33t hacker tussen zitten.

Maar het gevaarlijkst zijn "the forces that be", die voor eigen agenda de hele boel plat kunnen gooien.

Het lijkt er ook veel op, dat zoiets binnen niet al te lange tijd gaat plaatsvinden en dan is het overal - 'oj en veh'...

Wat kan worden gecompromitteerd, zal steevast ook worden gecompromitteerd.

No two ways about it. Alleen het verhaal dat erbij 'gespind' wordt zal steeds anders zijn

luntrus

Laad je scripts van je eigen web site en volgens de Content Security Policy regels 'self' zonder unsafe.

Het ligt zo voor de hand en dan nog zie je de lemmingen op de klif aansturen.

Volgens mij is er iets niet goed gegaan met de data ..

Volgens mij is er iets niet goed gegaan met de data ..

April 6, 2021 19:00 Found a vulnerability

April 6, 2021 20:00 Published a crafted symlink

April 6, 2021 20:30 cdnjs processed the file

At the same time GitHub sent an alert to Cloudflare

At the same time Cloudflare started an incident response

Within minutes Cloudflare finished revocation of credentials

April 6, 2021 20:40 I sent an initial report

April 6, 2021 21:00 I sent detailed report

April 7, 2021- Secondary fix has applied

June 3, 2021 Complete fix has applied

July 16, 2021 Published this article

https://blog.ryotak.me/post/cdnjs-remote-code-execution-en/

Aan de ene kant goed met wasstraten (anti-Ddos) en zo, maar aan de andere kant door de controle en surveillance mogelijkheden niet zo fijn voor iedere end-user. Ok, tevens een groot aanvalsoppervlak en een grote security uitdaging tegelijkertijd.

#sockpuppet

Deze posting is gelocked. Reageren is niet meer mogelijk.