Politie verwijdert Emotet-malware van 1 miljoen besmette pc's wereldwijd

Vandaag is door een actie van internationale opsporingsdiensten de beruchte Emotet-malware van ruim één miljoen besmette computers wereldwijd verwijderd. In januari wisten de Nederlandse politie en buitenlandse opsporingsdiensten het Emotet-netwerk over te nemen. Twee van de drie hoofdservers waarmee het Emotet-botnet werd aangestuurd bevonden zich in Nederland en kwamen in handen van de Nederlandse politie.

"Op de Nederlandse centrale servers wordt een software-update geplaatst voor alle geïnfecteerde computersystemen. Alle geïnfecteerde computersystemen halen de update daar automatisch op, waarna de Emotet-besmetting in quarantaine wordt geplaatst", zo lieten het Openbaar Ministerie en de Nederlandse politie bij de aankondiging van de operatie weten.

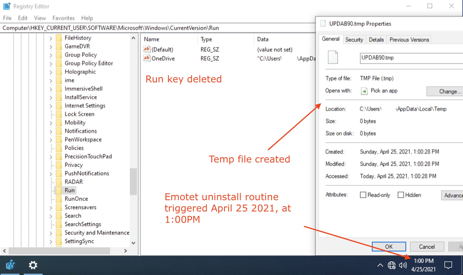

Naast de Nederlandse politie rolde ook de Duitse politie een update uit die ervoor zorgde dat de malware vandaag automatisch werd verwijderd. Het gaat hierbij alleen om de registersleutel en service waarmee Emotet zich op geïnfecteerde computers startte. Andere malware die via Emotet werd geïnstalleerd kan nog steeds op besmette machines actief zijn.

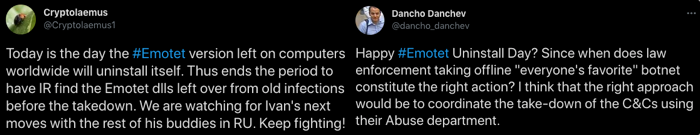

"Het uitrollen van code via een botnet, zelfs met de juiste intenties, is vanwege de juridische consequenties die dit soort acties inhouden altijd een lastig onderwerp geweest", stelt beveiligingsonderzoeker Jerome Segura van antimalwarebedrijf Malwarebytes. Hoewel het Emotet-botnet al in januari werd uitgeschakeld werd besloten om de malware pas vandaag te verwijderen, zodat beheerders voldoende tijd hadden om geïnfecteerde computers te onderzoeken.

Volgende stap voor de Nederlandse inlichtingendiensten is het netwerk beveiligen van de Ministeries.

Je weet wel, naar Chinees voorbeeld.

Je weet wel, naar Chinees voorbeeld.

Nee, de politie neutraliseert een probleem dat jij hebt gecreëerd door dom en onverantwoord gedrag op Internet. Een probleem dat niet alleen jou treft, maar heel veel andere mensen. Iets wat Microsoft trouwen al jaren lang doet met hun "mallicious software removal tool". Het zou anders zijn als ze met een cd-rom bij je thuis zouden komen en onder dwang nieuwe software zouden installeren. Niet meteen beginnen over "Chinese praktijken" dus, maar hand in eigen boezem.

Dit gaat juridische consequenties krijgen. Je honingpot ontmanteld terwijl jij het gedrag van malware zit te bestuderen.

Waarom "patcht" de grote facilitator eigenlijk niet zelf? Zij verwijdert wel vaker ongevraagd software (Adobe Flash bv).

De politie als slaafje van Microsoft (MS is niet voor niets zo stil). Ze zullen wel zijn gesponserd en anders is weer gemeenschapsgeld naar de haaien, om het imago van een multinational op te krikken, dat beter ergens anders in had kunnen worden gestopt. Misschien kan er nog iemand een aangifte laten zien waaruit zou blijken dat deze bemoeienis gerechtvaardigd is?

En zijn de beheerders van de betroffen systemen op de één of andere wijze op de hoogte gesteld. Die Emotet-checker bijvoorbeeld geeft die ook na ontsmetting nog aan dat het systeem besmet was.

Eén ding weet je zeker: Na deze actie moet je er eigenlijk blind vanuit gaan dat je systeem door de Nederlandse overheid en waarschijnlijk Huawei is gecompromitteerd.

En nog iets: Alle betroffen systemen welke privacygevoelige informatie verwerken moeten eigenlijk aan de AP melden dat ze zijn gecompromitteerd en er mogelijk gevoelige informatie is gelekt. Ik voorzie een roep om meer middelen voor de AP.

Je weet wel, naar Chinees voorbeeld.

Het is juist dat botnet dat de politie toegang tot jouw computer geeft.

Dan heb ik liever de politie die de opdracht geeft om alle code te wissen, dan de botnet eigenaar die weer een nieuwe phishing campagne vanuit jouw computer start.

Je weet wel, naar Chinees voorbeeld.

Het is juist dat botnet dat de politie toegang tot jouw computer geeft.

Laatst een berichtje gelezen van een spammer, die hiervoor een sluitende oplossing had bedacht. Misschien dat Euro- of Interpol diensten eens contact met deze n*rd op kan nemen. Zou wel wat weggegooid geld in het laadje houden, als zijn aanbod enige realiteit zou hebben.

Neen, ik zie de panacee tegen cybercrime & co nog niet gearriveerd. Maar Emotet verwijderen bij lieden, die het anders niet zou lukken, waarom eigenlijk niet? Ze raken ook sneller geinfecteerd dan je emotet kan uitspreken vaak.

En de researcher daarmee dwarszitten? Pardon, wacht even, U analyseert toch op een stand-alone machine en toch niet op iets dat aan Interwebz hangt, hoop ik? Anders heb je er al geen yota verstand van.

De digitale Barend Bluf dient je vriend te zijn. Ik heb mijn eerste computer en coderingscursus aan een buurman te danken

en ja, die werkte bij 's Lands Wapen. Geeft nog steeds een goed gevoel, En trouwens Europol zit al bij alle grote av-bedrijven binnen inmiddels.

luntrus

is het wel een onderzoeker die"...

Echter, als dat misschien 10 gevallen zijn op die 1 miljoen systemen die ze op deze manier ontsmet hebben dan vind

ik dat een prima afweging om die gevallen in de weg te zitten terwijl er een groot probleem wordt opgelost.

Als je niet wilt dat de politie je systeem beheert dan moet je er gewoon niet dit soort malware op installeren. Of als dat

toch gebeurd is de boel her-installeren. Niet zo huilen.

Laatst een berichtje gelezen van een spammer, die hiervoor een sluitende oplossing had bedacht. Misschien dat Euro- of Interpol diensten eens contact met deze n*rd op kan nemen. Zou wel wat weggegooid geld in het laadje houden, als zijn aanbod enige realiteit zou hebben.

Neen, ik zie de panacee tegen cybercrime & co nog niet gearriveerd. Maar Emotet verwijderen bij lieden, die het anders niet zou lukken, waarom eigenlijk niet? Ze raken ook sneller geinfecteerd dan je emotet kan uitspreken vaak.

En de researcher daarmee dwarszitten? Pardon, wacht even, U analyseert toch op een stand-alone machine en toch niet op iets dat aan Interwebz hangt, hoop ik? Anders heb je er al geen yota verstand van.

De digitale Barend Bluf dient je vriend te zijn. Ik heb mijn eerste computer en coderingscursus aan een buurman te danken

en ja, die werkte bij 's Lands Wapen. Geeft nog steeds een goed gevoel, En trouwens Europol zit al bij alle grote av-bedrijven binnen inmiddels.

luntrus

"Misschien zou het meer waardering krijgen als de politiediensten op afstand door ransomware vergrendelde computers wisten te herstellen naar een punt van voor de infectie."

Onmogelijk, je kan niet 100% weten wat er allemaal is "aangepast" op het systeem door de ransomware/malware/etc...

Een ooit besmet systeem kan je het beste resetten, oftewel clean install uitvoeren... (voordat je data hersteld is)

Deze posting is gelocked. Reageren is niet meer mogelijk.