Onderzoeker: aanvaller probeert Tor-gebruikers via malafide servers te ontmaskeren

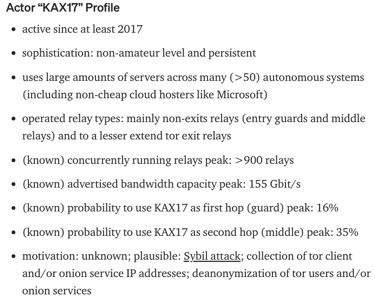

Een onbekende aanvaller die KAX17 wordt genoemd probeert gebruikers van het Tor-netwerk al sinds 2017 door middel van malafide Tor-servers te ontmaskeren, zo stelt een beveiligingsonderzoeker met het alias "nusenu" in een nieuw onderzoek. De aanvaller zou hiervoor honderden servers gebruiken.

Dagelijks maken ruim twee miljoen mensen gebruik van het Tor-netwerk om hun privacy te beschermen. Het Tor-netwerk bestaat uit allerlei servers van vrijwilligers die het verkeer van Tor-gebruikers verwerken. Zo is de eerste server de entry guard, die het verzoek van de Tor-gebruiker naar de middle relay doorstuurt. Vervolgens gaat het van deze server naar de exitnode, die het verzoek naar het internet stuurt.

KAX17 heeft zowel entry guard-, middle relay- als exit-servers aan het Tor-netwerk toegevoegd, waardoor hij Tor-gebruikers zou kunnen ontmaskeren. Volgens de onderzoeker hebben Tor-gebruikers een kans van 16 procent om met een guard-server van KAX17 verbinding te maken en zelfs een kans van 35 procent om met een middle relay-server te verbinden.

De onderzoeker noemt dit een zorgwekkende ontwikkeling, omdat veel aanvallen zich specifiek op de exit-server richten, aangezien een aanvaller via een malafide exit-server het verkeer dat naar het internet gaat kan zien en mogelijk aanpassen. KAX17 richt zich op de entry guard en middle relay. "Deze plekken zijn nutteloos voor de normale aanvaller die exit-verkeer snift en manipuleert, omdat in deze plekken geen plaintext verkeer zichtbaar is", aldus Nusenu.

Aanvallers die aanvallen op deze locaties uitvoeren zijn volgens de onderzoeker geavanceerder omdat de aanvallen lastiger zijn uit te voeren en een hoger kennisniveau vereisen. Nusenu rapporteerde de servers van KAX17 vorig jaar oktober aan het Tor Project, waarna ze werden verwijderd. Een dag na het verwijderen van deze servers verscheen er een nieuwe groep malafide Tor-servers. De onderzoeker kan deze servers echter niet met zekerheid aan KAX17 toeschrijven.

Om je tegen malicious exit nodes te 'bewapenen' zijn Ublock Origin en ClearUrls aan te raden als extra extensies. En geen login credentials gebruiken die je ook op clearnet gebruikt. Beperk het gebruik van nog meer extensies om fingerprinting te voorkomen.

Last but not least: Schakel javascript ALTIJD uit op het deep web en draai Tor indien mogelijk in een container bij gebruik Windows. (Bijv. Comodo Container)

Tor Browser heeft HTTPS als default aan staan.

Klinkt als voldoende maatregel.

Laten we dat zo?

luntrus

Last but not least: Schakel javascript ALTIJD uit op het deep web en draai Tor indien mogelijk in een container bij gebruik Windows. (Bijv. Comodo Container)

Onafhankelijk van welk host OS: gebruik altijd VM's (Of containers) om internet verkeer onschadelijk voor de host te maken. Zowel VMware Player als Oracle Virtualbox zijn gratis en crossplatform.

HTTPS beschermt niet de identiteit van de ontvanger en de verzender van je verkeer.

Het zijn heel verschillende dingen. HTTPS is de enveloppe om je brief. TOR is de afzender die achterop je enveloppe geschreven staat. Encryptie versus Anonimiteit.

Deze posting is gelocked. Reageren is niet meer mogelijk.