Onderzoek: helft besmette WordPress-sites vorig jaar was niet up-to-date

De helft van de WordPress-sites die aanvallers vorig jaar wisten over te nemen of met malware infecteerden was niet up-to-date, zo stelt securitybedrijf Sucuri op basis van eigen onderzoek. Dat is gebaseerd op bijna 47.000 opgeschoonde websites en meer dan 132 miljoen uitgevoerde scans van websites.

Hoewel de helft van de besmette WordPress-sites een verouderde of onveilige versie draaide, was dit niet per definitie de reden dat de aanvallers binnen wisten te komen. De aanwezigheid van kwetsbare plug-ins en themes en onbeveiligde adminpanels is volgens het securitybedrijf een veel groter risico. Standaard biedt het beheerderspaneel van WordPress geen multifactorauthenticatie en stelt ook geen beperkingen aan het aantal mislukte inlogpogingen, waardoor bruteforce-aanvallen mogelijk zijn.

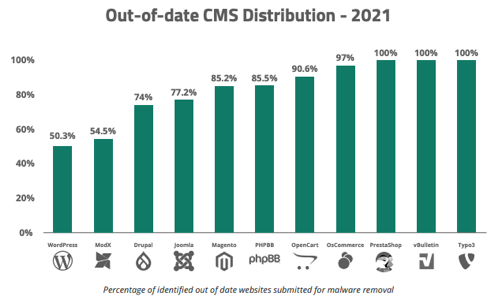

"Het gebruik van kwetsbare onderdelen, zoals plug-ins en themes, blijft één van de twee voornaamste oorzaken van besmette websites, de ander is het gebruik van zwakke wachtwoorden, met name bij onbeveiligde adminpanels", aldus de onderzoekers. Van alle websites die Sucuri opschoonde waren WordPress-sites het vaakst up-to-date. De helft van deze websites draaide de meest recente versie. Bij andere platformen, zoals Prestashop, vBulletin en Typo3, bleek dat alle besmette sites ook niet up-to-date waren.

Wanneer aanvallers toegang krijgen installeren ze meestal malware die bezoekers doorstuurt naar malafide websites of inloggegevens probeert te stelen. Verder installeren de aanvallers vaak een backdoor die andere activiteiten faciliteren, zoals het versturen van spam en het verbeteren van de zoekmachineranking van andere websites. Afsluitend stelt het securitybedrijf dat een goede beveiliging uiteindelijk uit een aantal basisprincipes bestaat, zoals het up-to-date houden van de omgeving en gebruik van sterke wachtwoorden.

Zo moet je dus NIET deze volgorde hanteren:

- server installeren (o.a. apache, php en wordpress erop zetten)

- letsencrypt certificaat aanvragen en installeren (certbot)

- wordpress configureren

want dan ben je al gehacked voor je er een password op gezet hebt.

Lijkt me dat het ook geen kwaad kan om naast de aandacht voor updaten ook een verantwoorde installatieprocedure

te beschrijven (stap voor stap) die werkt op de gebruikelijke omgevingen.

Verouderde versies, verouderde of verlaten code, user enumeration en directory listing aan laten staan.

Hetzelfde zal ook wel gelden voor heel wat Magenta websites ook met een op PHP gebaseerd CMS.

Maar hosters en cloudboeren kunnen er ook wat van. Infrastructuur zwak = rekening onder in de zak.

Zo moet je dus NIET deze volgorde hanteren:

- server installeren (o.a. apache, php en wordpress erop zetten)

- letsencrypt certificaat aanvragen en installeren (certbot)

- wordpress configureren

want dan ben je al gehacked voor je er een password op gezet hebt.

Lijkt me dat het ook geen kwaad kan om naast de aandacht voor updaten ook een verantwoorde installatieprocedure

te beschrijven (stap voor stap) die werkt op de gebruikelijke omgevingen.

Zo moet je dus NIET deze volgorde hanteren:

- server installeren (o.a. apache, php en wordpress erop zetten)

- letsencrypt certificaat aanvragen en installeren (certbot)

- wordpress configureren

want dan ben je al gehacked voor je er een password op gezet hebt.

Lijkt me dat het ook geen kwaad kan om naast de aandacht voor updaten ook een verantwoorde installatieprocedure

te beschrijven (stap voor stap) die werkt op de gebruikelijke omgevingen.

klopt niks van. waar is de firewall in dit verhaal? als dat stap4 is dan zie ik hier geen probleem.

anyway, daarnaast is het onzin dat je wordpress onmiddelijk gepakt wordt, zolans je geen https?://domain/wordpress of zo gebruikt vinden de bots je site niet zo gauw. Ik gebruik een blog.domein.nl virtual host en ik heb zelfs geen spam maatregelen want de bots kunnen de site toch niet vinden (te dom)

Zo moet je dus NIET deze volgorde hanteren:

- server installeren (o.a. apache, php en wordpress erop zetten)

- letsencrypt certificaat aanvragen en installeren (certbot)

- wordpress configureren

want dan ben je al gehacked voor je er een password op gezet hebt.

Lijkt me dat het ook geen kwaad kan om naast de aandacht voor updaten ook een verantwoorde installatieprocedure

te beschrijven (stap voor stap) die werkt op de gebruikelijke omgevingen.

klopt niks van. waar is de firewall in dit verhaal? als dat stap4 is dan zie ik hier geen probleem.

anyway, daarnaast is het onzin dat je wordpress onmiddelijk gepakt wordt, zolans je geen https?://domain/wordpress of zo gebruikt vinden de bots je site niet zo gauw. Ik gebruik een blog.domein.nl virtual host en ik heb zelfs geen spam maatregelen want de bots kunnen de site toch niet vinden (te dom)

https://community.letsencrypt.org/t/hacked-new-wordpress-sites-because-le-is-created/175284

je DNS registratie en certificaat aanvraag doen "want niemand weet dat toch?" maar dat is dus NIET zo.

Op het moment dat jij bij letsencrypt een cert aanvraagt sturen zij een "certificate transparency log" naar buiten en

de hekkertjes zitten daar op te wachten en weten meteen "hee meneer example.nl heeft een site gemaakt!" en kijken

of daar wordpress op draait. Zo ja dan zetten ze hun backdoor neer en gaan weer door. Een paar dagen later heb

jij alles netjes gevuld en geconfigureerd en dan komen ze terug met hun kwade bedoelingen.

Een firewall helpt hier niet tegen want ze komen gewoon met https binnen, wat je firewall doorlaat. Dus niet met SSH ofzo.

Het stond een week of 2 geleden nog hier op security.nl dus wimpel dit niet af als onzin.

(en ik heb het daadwerkelijk zien gebeuren op een site van een kennis)

Deze posting is gelocked. Reageren is niet meer mogelijk.