"MacOS lekt ip-adres gebruiker door qr-codes in achtergrond te scannen"

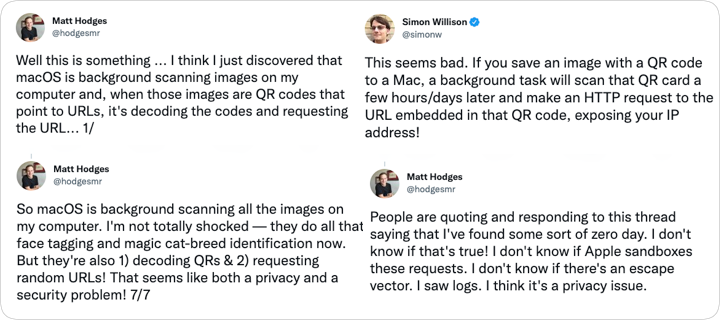

MacOS lekt het ip-adres van gebruikers door lokaal opgeslagen qr-codes in de achtergrond te scannen en uit te voeren, zonder dat gebruikers hier weet van hebben. Dat stellen Matt Hodges van Zinc Labs en Simon Willison, medebedenker van het Django-framework. Inmiddels zijn ze echter op hun claims teruggekomen.

Hodges had een qr-code gemaakt die als "canary token" moest fungeren. Het idee is dat de qr-code ergens wordt geplaatst. Wanneer iemand die hier geen toegang toe zou moeten hebben de qr-code scant, de vervolgens geladen website ervoor zorgt dat er een waarschuwingsmail wordt verstuurd met informatie over het ip-adres en gebruikte user agent van de betreffende persoon.

Een aantal dagen geleden had Hodges een dergelijke qr-code gemaakt waarbij hij een e-mail zou ontvangen bij het scannen van de qr-code, maar besloot daar niets mee te doen en had het bestand in zijn downloadmap gelaten. Vandaag ontving hij opeens allerlei e-mails dat de code was gescand. Verder onderzoek wees uit dat de scan vanaf zijn eigen systeem was uitgevoerd. Mogelijk dat dit ook gebeurt op iOS, aldus Hodges, die van een privacyprobleem spreekt.

Waarom Apple de afbeeldingen van gebruikers scant wordt mogelijk gedaan voor het maken van previews of indexeren via Spotlight, laat iemand op Hacker News weten.

Update

Hodges en Willison laten weten dat de gemaakte claim niet correct is. De qr-code werd niet door macOS gescand, maar via de "recente" shortcuts op het startscherm van Firefox, aldus Hodges.

Verder zou het interessant zijn om te weten vanaf welk device de URL wordt geopend. Is het de macbook van Matt Hodges of is is het iets in de anti-malware cloud van Apple? In het latere geval is de impact op privacy minder.

https://twitter.com/hodgesmr/status/1577739222412312578

Ook als een QR-code met een camera wordt gescand is er een afbeelding als tussenstap. De camera levert een foto op (of een frame uit een filmpje), en het algoritme dat de QR-code ontcijfert gebruikt de pixels van die foto. Dat algoritme is totaal onafhankelijk van de camera, het kan pixels van elke afbeelding gebruiken, ook bijvoorbeeld QR-codes in afbeeldingen die ergens op een website staan of die zijn opgeslagen op je computer. Daar gaat het hier over.

Wat is dit voor een non-informatie op security. De onderzoekers denken iets gezien te hebben, maar komen nu tot de ontdekking da het niet klopt. Plaats het hele artikel dan niet.

Zal wel met het click-bait beleid van te doen hebben.

Dan heb ik nog wel duizend vergelijkbare artikels die men kan plaatsen.

"De eerste quantum computer die AES 256 encrytie kan kraken is on-line...........

......leuk geschreven body tekst ......

..... update: nader onderzoek wijst uit dat het hele artikel niet klopt"

Wat is dit voor een non-informatie op security. De onderzoekers denken iets gezien te hebben, maar komen nu tot de ontdekking da het niet klopt. Plaats het hele artikel dan niet.

Zal wel met het click-bait beleid van te doen hebben.

Dan heb ik nog wel duizend vergelijkbare artikels die men kan plaatsen.

"De eerste quantum computer die AES 256 encrytie kan kraken is on-line...........

......leuk geschreven body tekst ......

..... update: nader onderzoek wijst uit dat het hele artikel niet klopt"

Deels mee eens, maar ook de "onderzoekers" mag hier wel wat verweten worden, juist omdat dit soort nieuws als een lopend vuurtje gaat. Zo'n onterechte beschuldiging getuigd niet bepaald van een grondig onderzoek.

Voordat je zoiets plaats wil je toch eerst goed verifiëren of je bevindingen juist zijn.

Deze posting is gelocked. Reageren is niet meer mogelijk.