Thunderbolt-lek geeft fysieke aanvaller toegang tot vergrendelde pc

Verschillende kwetsbaarheden in Thunderbolt 1, 2 en 3 maken het mogelijk voor een aanvaller met fysieke toegang tot een vergrendelde computer om het systeem te ontgrendelen. Dat laat de Nederlandse beveiligingsonderzoeker Björn Ruytenberg van de Technische Universiteit Eindhoven weten.

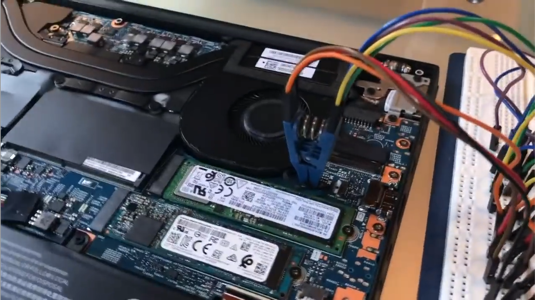

Het probleem speelt bij alle met Thunderbolt uitgeruste systemen die tussen 2011 en 2020 zijn uitgebracht. Het maakt daarbij niet uit of het doelwit Linux of Windows draait. MacOS is deels kwetsbaar. Macs die via Boot Camp Linux of Windows draaien zijn wel volledig kwetsbaar. Om de aanval uit te voeren, die door Ruytenberg Thunderspy wordt genoemd, moet een aanvaller het ingeschakelde systeem wel eerst openen. Vervolgens is het door de gevonden kwetsbaarheden mogelijk om de Thunderbolt-firmware te herprogrammeren.

Om misbruik via de Thunderbolt-poort tegen te gaan ontwikkelde Intel "Security Levels". Via deze beveiligingsmaatregel accepteert het systeem alleen maar Thunderbolt-apparaten die door de gebruiker zijn goedgekeurd of is het mogelijk om Thunderbolt in het besturingssysteem uit te schakelen. Door het herprogrammeren van de firmware is het echter mogelijk om het ingetelde beveiligingsniveau te veranderen, zodat willekeurige Thunderbolt-apparaten worden geaccepteerd. De gemaakte aanpassing is niet zichtbaar voor het besturingssysteem.

Nadat een aanvaller de firmware heeft aangepast kan die zijn eigen Thunderbolt-apparaat aansluiten en zo de schermvergrendeling van de computer omzeilen. De gehele aanval is binnen vijf minuten uit te voeren. De Thunderspy-kwetsbaarheden zijn volgens Ruytenberg niet met een software-update te verhelpen. Sommige systemen die met Kernel DMA Protection zijn uitgerust, wat als bescherming tegen de vorig jaar onthulde Thunderclap-aanval werd geïntroduceerd, zijn deels kwetsbaar, aldus de onderzoeker. Kernel DMA Protection is nog niet op alle nieuwe computers aanwezig en veel voor 2019 gemaakte Thunderbolt-apparaten zijn niet compatibel met de beveiligingsmaatregel.

Ruytenberg ontwikkelde een tool voor Linux en Windows genaamd Spycheck waarmee gebruikers kunnen controleren of hun systeem risico loopt. Wie zich tegen een Thunderspy-aanval wil beschermen krijgt het advies om hibernation (Suspend-to-Disk) toe te passen of het systeem volledig uit te schakelen. Gebruikers moeten in ieder geval voorkomen dat ze een vergrendelde computer onbeheerd achterlaten. Wanneer er geen gebruik van Thunderbolt wordt gemaakt doen gebruikers er verstandig aan om de interface via de UEFI/BIOS uit te schakelen. In onderstaande video demonstreert Ruytenberg de aanval.

Video - Thunderspy PoC demo 1: Unlocking Windows PC in 5 minutes. Bron: YouTube

Was het niet ook intel die via usb-c een debug-interface introduceerde die ook aan alle kanten te misbruiken was?

Het is ironisch dat juist het breken van een beveiliging, mensen veiliger maakt.

Elke keer als je een kopje koffie of een toilet/rook pauze houdt.

Dat gaat je tijd kosten.

Het is ironisch dat juist het breken van een beveiliging, mensen veiliger maakt.

Maar omgekeerd kan dus ook. Criminelen kunnen een pc van de politie hacken en zo zien wat die over hen weet. Blij zijn met een lek is nooit goed. Het zal je bedrijf maar zijn, dat failliet gaat door zo iets.

Het is ironisch dat juist het breken van een beveiliging, mensen veiliger maakt.

Maar omgekeerd kan dus ook. Criminelen kunnen een pc van de politie hacken en zo zien wat die over hen weet. Blij zijn met een lek is nooit goed. Het zal je bedrijf maar zijn, dat failliet gaat door zo iets.

Mee eens, maar ik neem aan dat onze politie wel in staat is de fysieke toegang tot hun apparatuur op een adequate manier te beveiligen.

Anoniem 12:26

Bij fysieke toegang is nagenoeg alles 'lek'.

Elke keer als je een kopje koffie of een toilet/rook pauze houdt.

Dat gaat je tijd kosten.

Mensen die rookpauzes houden daar heb ik geen medelijden mee.

Die andere pauze's zijn zo kort dat iemand echt niet met de PC aan de slag kan in die tijd.

Het is ook niet "iemand die met de PC aan de slag gaat", maar "steekt een stekker in de thunderbolt en laat het slurp-apparaat z'n ding doen". Tenminste, zo zou ik het opzetten.

Deze posting is gelocked. Reageren is niet meer mogelijk.