Google ontdekte vorig jaar aanval met 7 zerodays in Android, iOS en Windows

Google heeft vorig jaar oktober een aanval ontdekt waarbij zeven zerodaylekken in Android, iOS en Windows werden gebruikt. De verantwoordelijke groep had eerder al in februari vier zerodays ingezet, waardoor deze aanvallers in minder dan een jaar tijd tenminste elf zerodaylekken hebben gebruikt, aldus een analyse van het techbedrijf.

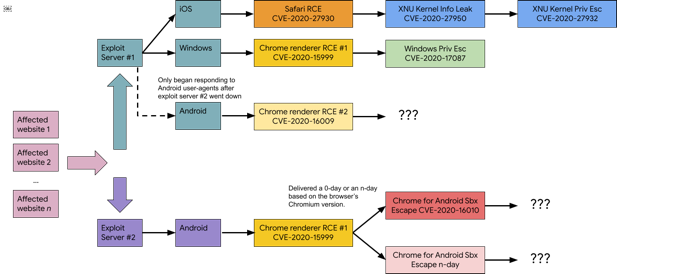

De in oktober waargenomen aanval vond plaats via een aantal gecompromitteerde websites die naar twee servers wezen met zeroday-exploits voor Android, iOS en Windows. Het gaat hier om een zogeheten "watering hole" aanval, waarbij aanvallers websites compromitteren die beoogde doelwitten uit zichzelf al bezoeken. Door het gebruik van zeroday-exploits is er ook geen interactie van het slachtoffer vereist om zijn systeem te besmetten.

Van de zeven gebruikte zerodaylekken waren er drie in Google Chrome aanwezig, twee in iOS, één in Safari en één in Windows. De kwetsbaarheden lieten aanvallers code met verhoogde rechten uitvoeren, waardoor de installatie van malware mogelijk zou zijn geweest. Naast zeroday-exploits maakten de aanvallers ook gebruik van oudere kwetsbaarheden waarvoor al beveiligingsupdates beschikbaar waren. Het gaat bijvoorbeeld om een lek in de Samsung Browser.

De aanval van oktober is een vervolg op een soortgelijke aanval die in februari door Google werd ontdekt. Ook bij deze aanval maakten de aanvallers gebruik van een watering hole-aanval en twee exploit-servers. Die vier in februari gebruikte zerodaylekken bevonden zich in Chrome (1) en Windows (3).

Volgens Google laten de gebruikte exploits zien dat de aanvallers zeer bedreven zijn in het ontwikkelen van exploits en uitgebreide kennis van de misbruikte kwetsbaarheden hebben. "Gecombineerd met de aanval van begin 2020 gebruikte deze aanvaller tenminste elf zerodaylekken in minder dan een jaar", zegt Maddie Stone van Google Project Zero. Stone geeft geen details over de groep in kwestie en om welke gecompromitteerde websites het gaat.

Deze posting is gelocked. Reageren is niet meer mogelijk.