Malware in Google Play Store verspreidt zich ook via 'direct reply' feature

Onderzoekers hebben in de Google Play Store een malafide app ontdekt die zich voordoet als virusscanner, maar in werkelijkheid malware probeert te installeren om bankfraude mee te plegen. Om zich te verspreiden maakt de malware ook gebruik van de 'direct reply' feature die Android biedt. Dat meldt securitybedrijf NCC Group in een analyse. De malware is op het moment van schrijven nog steeds in de Google Play Store te vinden, ook al is Google hierover ingelicht, aldus de onderzoekers.

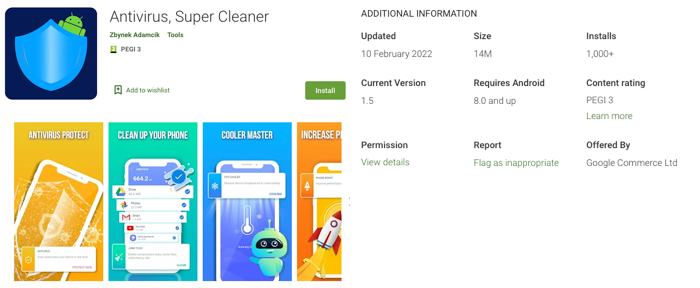

De malafide app, met de naam "Antivirus, Super Cleaner", doet zich voor als virusscanner. In werkelijkheid is het een dropper-app, die de uiteindelijke malware probeert te installeren. Sommige dropper-apps vragen gebruikers na de installatie om een zogenaamde update te downloaden, die buiten de Google Play Store wordt aangeboden. In het geval van de dropper-app die NCC Group ontdekte vraagt deze app de Accessibility-permissie.

Door deze permissie kan de dropper-app gebruikmaken van het Automatic Transfer System (ATS) en zo de vereiste handelingen simuleren om de daadwerkelijke malware zonder interactie van de gebruiker op de telefoon te installeren. Deze malware, "SharkBot" genaamd, wordt buiten de Google Play Store aangeboden en is ontwikkeld om bankfraude mee te plegen.

Eenmaal actief kan SharkBot, via een overlay die over de echte bank-app wordt getoond, inloggegevens en andere informatie stelen. Ook is de malware in staat om sms-berichten te onderscheppen en te verbergen. Verder kan de malware aanvallers via remote control/ATS op afstand volledige controle over het toestel geven.

Een andere eigenschap van SharkBot is dat het de Direct Reply-feature van Android gebruikt om nieuwe slachtoffers te maken. Zodra iemand naar een besmette smartphone een bericht stuurt, gebruikt SharkBot Direct Reply om automatisch, zonder interactie van de gebruiker, een bit.ly-link als antwoord te versturen die naar de dropper-app in de Google Play Store linkt. De onderzoekers zeggen dat ze Google over de malafide app hebben geïnformeerd, maar op het moment van schrijven is die nog steeds in de Play Store te vinden en telt meer dan duizend downloads.

Deze posting is gelocked. Reageren is niet meer mogelijk.