Malware kan via led-lampje netwerkkaart data van air-gapped computer stelen

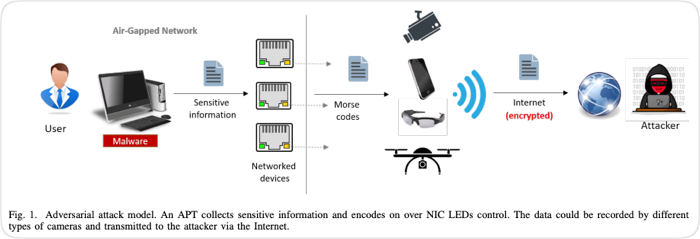

Onderzoekers hebben een nieuwe manier bedacht om data van air-gapped computers te stelen, waarbij gebruik wordt gemaakt van het led-lampje van de netwerkkaart van het besmette systeem. Net als eerdere onderzoeken om gegevens van offline computers te exfiltreren is ook dit onderzoek uitgevoerd door een onderzoeker van de Ben-Gurion University.

Air-gapping is een bekende beveiligingsmaatregel om systemen met vertrouwelijke data niet op internet aan te sluiten. Een offline computer kan echter nog steeds worden geïnfecteerd, bijvoorbeeld via usb-sticks of een kwaadwillende werknemer. Een bekend voorbeeld hiervan is Stuxnet. Om vervolgens van een besmette offline computer toch data te kunnen stelen ontwikkelden onderzoekers de afgelopen tijd verschillende methodes.

Bijvoorbeeld door gebruik te maken van speakers, airconditioning, geluid van de harde schijf, ventilatoren, radiogolven, infraroodcamera's, scanners, afgegeven warmte, usb-straling, mobiele telefoons, harde schijflampjes, routerlampjes, magnetische velden, toetsenbordlampjes, wifi-signalen en SATA-kabels zijn gegevens direct naar de aanvaller of via een wel met internet verbonden besmette computer of smartphone in de buurt terug te sturen.

Bij de "ETHERLED" aanval (pdf) wordt er gebruik gemaakt van het led-lampje van de netwerkkaart van een besmet systeem. Malware op de besmette computer kan het lampje op verschillende manieren laten knipperen en van kleur veranderen. Op deze manier is het mogelijk om te stelen informatie, zoals wachtwoorden of encryptiesleutels, te encoderen. Als voorbeeld noemt onderzoeker Mordechai Guri het gebruik van morsecode.

Door het led-lampje op een gecontroleerde manier te laten knipperen kan zo de data worden verstuurd. Een aanvaller zou het geknipper van het lampje bijvoorbeeld via een smartphone, beveiligingscamera of telelens op afstand kunnen opvangen en daarna het signaal decoderen. Daarbij stelt Guri dat afstanden van honderden meters haalbaar zijn.

De snelheid waarmee informatie kan worden verstuurd is echter beperkt en ligt tussen de één en twee bit per seconde. ETHERLED is dan ook vooral bedoeld voor het stelen van wachtwoorden en encryptiesleutels. Wanneer malware de firmware van de netwerkkaart kan aanpassen is het mogelijk om via het led-lampje honderd bits per seconde te versturen. Daardoor is ook de diefstal van tekstbestanden mogelijk.

Systemen met netwerkkaarten staan vaak lang op dezelfde plek, waardoor een aanvaller met zicht op de netwerkkaart voldoende tijd heeft om het signaal te ontvangen. Als oplossing om dergelijke aanvallen te voorkomen is het mogelijk om het led-lampje af te plakken of los te maken of speciaal raamfolie te gebruiken.

(Oud geintje met PC's, iemand berichten dat ie gehackt was, linkje of iframe erbij wat op de D schijf keek. Dan ging vanzelf het CD laatje open en schrok men zich het lazerus. Daarna goed kans dat er allemaal dingen werden gedaan die je juiste beter niet had gedaan.)

De snelheid van die Ben Gurion vondsten wordt gemeten in publicaties per kwartaal . Of afstudeerders per semester .

Tenzij ze in de reflectie van de lamp die weerkaatst via een blinkend voorwerp op tafel alsnog op kunnen vangen.

;-)

Zodat de student kan afstuderen op weer een verzonnen side channel, natuurlijk .

Iets serieuzer - een enkele airgapped *computer* heb je meestal niet zo veel aan.

Het is voorstelbaar dat het een airgapped *netwerk* van computer en andere devices gaat - bijvoorbeeld een computer en een stel ultra-centrifuges .

Die indicatoren zijn veel te interessant om ze weg te willen. En dat kan je nog net vragen aan iedereen die kan spreken en zien.

Zie dat je om te beginnen al niet zo snel malware op je machine kan lanceren. Werk al niet als admin vb.! Vermijdt dat men zomaar installers kan lanceren enz...

Deze posting is gelocked. Reageren is niet meer mogelijk.