Tor Project was niet goed toegerust om malafide servers in netwerk te vinden

Het Tor Project, de organisatie verantwoordelijk voor het Tor-netwerk, was naar eigen zeggen niet goed toegerust om malafide servers in het Tor-netwerk te vinden. Ook erkent de organisatie dat het het Tor-netwerk de afgelopen jaren niet goed genoeg op malafide servers heeft gemonitord. Eén aanvaller kon daardoor maanden en mogelijk zelfs jaren zijn gang gaan. Later dit jaar komt er een nieuwe Tor Browser die als "game-changer" in de strijd tegen malafide servers moet dienen.

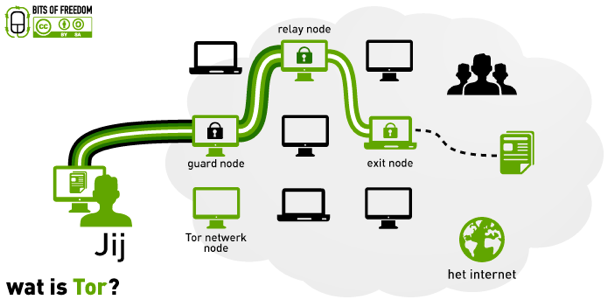

Dagelijks maken zo'n 2,5 miljoen mensen gebruik van het Tor-netwerk om hun privacy te beschermen, maar ook om websites te bezoeken die in het land van herkomst worden geblokkeerd. Het Tor-netwerk bestaat uit verschillende servers van vrijwilligers waarover het verkeer loopt. De laatste server in deze keten is de exitnode of exitrelay. Via deze server wordt het verzoek van de Tor-gebruiker naar het internet gestuurd. In het verleden zijn er verschillende incidenten met malafide exitnodes geweest die man-in-the-middle-aanvallen op gebruikers uitvoerden.

Eén aanvaller die achter deze malafide exitnodes zat wordt KAX17 genoemd. Eind december vorig jaar meldde een onderzoeker dat KAX17 sinds 2017 zowel entry guard-, middle relay- als exit-servers aan het Tor-netwerk heeft toegevoegd, waardoor hij Tor-gebruikers zou kunnen ontmaskeren. Volgens de onderzoeker hadden Tor-gebruikers een kans van 16 procent om met een guard-server van KAX17 verbinding te maken en zelfs een kans van 35 procent om met een middle relay-server te verbinden.

Volgens het Tor Project kon deze aanvaller dankzij het eigen falen van de organisatie maanden en mogelijk zelfs jaren op het Tor-netwerk actief zijn. Hiervoor geeft het Tor Project verschillende redenen. Zo werd het Tor-netwerk niet goed genoeg op malafide servers gemonitord. Daarnaast vereist het vinden en verwijderen van malafide servers een vertrouwensband tussen alle betrokken partijen, namelijk vrijwilligers, Tor-personeel en directory authorities. Dat vertrouwen was niet altijd aanwezig, wat voor frustraties zorgde en het vinden en verwijderen van malafide servers nog lastiger maakte.

De belangrijkste reden die het Tor Project echter geeft is dat het niet als een organisatie is opgezet om malafide server effectief te vinden en verwijderen. Zo ontbraken er middelen om de detectie te verbreden en het relaybeleid, netwerkmonitoring, contact met de community te verbeteren. Volgens het Tor Project verdienen de organisatorische tekortkomingen een aparte vermelding.

Game-changer

Het afgelopen jaar heeft het Tor Project naar eigen zeggen de coördinatie en organisatie om malafide servers te vinden verbeterd en zijn er ook nieuwe tools ontwikkeld. Dit zou het een stuk lastiger voor aanvallers hebben gemaakt om malafide servers aan het Tor-netwerk toe te voegen. Later dit jaar verschijnt er met Tor browser 11.5 een nieuw wapen tegen malafide servers, dat volgens het Tor Project een echter game-changer zal zijn.

Bij deze versie zal de HTTPS-Only-mode namelijk standaard zijn ingeschakeld. Hierdoor maakt de browser standaard alleen verbinding met https-sites. Dit zou moeten voorkomen dat malafide exitnodes man-in-the-middle-aanvallen op Tor-gebruikers kunnen uitvoeren. Volgens het Tor Project neemt dit de prikkel voor aanvallers weg om via malafide servers dergelijke aanvallen uit te voeren. Verder verwacht het Tor Project veel van de verbeterde monitoring en het opbouwen van een sterke "relay community" om malafide servers tegen te gaan.

HTTPS-Only biedt verder geen anonimiteit. Net zoals PGP dat niet doet. Ondanks de 'privacy' in 'pretty good privacy'.

Het probleem met KAX17 is, dat die in staat is duizenden snelle nodes tegelijk te beheren. Vertrouwen tussen nodes lost dit niet op.

Wie zitten er tegenwoordig in het bestuur van Tor Project? Niet mensen met enig verstand van anonimiteit op het internet lijkt het.

De mythe was natuurlijk allang doorgeprikt, omdat het duidelijk was dat met name de NSA toch geacht in staat te zijn, om een gigantisch netwerk van knooppunten in het TOR netwerk te doen opnemen.

Ook de mythe van mensen die websites willen bezoeken die in het land van herkomst worden geblokkeerd, is met de blokkade van Russische websites in ons eigen land toch ook allang doorgeprikt.

En de beloofd Game-changer,

Andersom zou wel moeten werken. Met een Bridge Node vanuit Rusland naar een exit buiten Rusland. Kan je fijn kijken hoe men in het vrije westen naar de gemiddelde rus kijkt.

Als Poetin exit nodes in Rusland toe zou staan, dan konden we nu in het westen naar het nieuws uit Moskou kijken.

Het TOR netwerk is niet politiek. Politici zijn politiek, die blokkeren alles voor de bescherming van het eigen volk. Want die zijn te dom om zelfstandig te kunnen denken ;-)

Liever op de koffie bij de NSA, dan te gast in Poetins ijskoude goelag archipel. Het is maar net waar je prioriteiten liggen.

Vreemd, want ik ervaar weinig problemen om de vuile leugens en propaganda van RT.com on-air live via Tor te bekijken.

"De beste stuurlui staan aan wal."

spreekwoord: mensen die zelf niets ondernemen, hebben vaak de grootste mond over wat een ander probeert

Door de functie van "Encrypt All Sites Eligible" van HTTPS Everywhere op "ON" te zetten, bereik men nu al hetzelfde.

"De beste stuurlui staan aan wal."

spreekwoord: mensen die zelf niets ondernemen, hebben vaak de grootste mond over wat een ander probeert

Ik had meer vertrouwen in de techniek achter TOR toen Jacob Appelbaum er nog aan werkte. Los van zijn privé leven en wat daar wel of niet in plaatsvond.

Neem ook in beschouwing dat de aanklacht tegen Appelbaum identiek is als die tegen Assange. Toeval?

Anoniem 15:41

Een EU-cloud toegangs id komt er snel aan. Overdenk hoe onze perceptie nu al technologisch wordt gemanipuleerd. Het 'weiden' van de mensheid door the forces that be is al begonnen. Van het volk valt geen bevrijding te verwachten, elke wisseling van de macht werd van bovenaf gepland. Zie de maçonnieke hand achter de Franse revolutie. Ik zie het sombere in. Dit wordt globaal een digitaal hekwerk voor het menselijk vee.

iets als

ExcludeExitNodes {ru},{de},{ua}

StrictNodes 1

in je torrc opnemen (en je TorBrowser herstarten) kan je prettig vinden. "helpt" dit? Dat is de vraag, naar waar je hulp voor zoekt :).

Een EU-cloud toegangs id komt er snel aan. Overdenk hoe onze perceptie nu al technologisch wordt gemanipuleerd. Het 'weiden' van de mensheid door the forces that be is al begonnen. Van het volk valt geen bevrijding te verwachten, elke wisseling van de macht werd van bovenaf gepland. Zie de maçonnieke hand achter de Franse revolutie. Ik zie het sombere in. Dit wordt globaal een digitaal hekwerk voor het menselijk vee.

Franse revolutie? Welke precies?

Ik zie voornamelijk de gebruikelijke typisch weer kabaal maken.

Als je historisch besef al weigert of hapert bij de Franse revolutie, ja die van "Allons enfants" begonnen in Marseille, kom dan hier maar niet meer langs. Mensen veelal zonder enig paraat referentiekader, net als in de VS met uitdrukkingen als Frankrijk is de hoofdstad van Parijs etc. Wat doet men nog op school tegenwoordig?

Maar toch mag je geen kritiek hebben op wat zij op hun schermpjes als waarheid wordt getoond, dan hoor je bij de typisch gebruikelijke wap. Geen wonder dat we dan met ons allen naar de ratsmodee gaan. Het arm houden en dom houden is echt in deze moderne tijd tot een ware kunst verheven. De gevolgen zullen dan ook niet uitblijven.

de poster van de 26e on 23:25 u.

Lang geleden bestonden er Cypherpunk anonymous remailers, die een obscuur netwerk vormden. De daarmee verstuurde PGP berichten bestonden uit in elkaar geneste PGP mails, die achtereenvolgens over willekeuriges routes van remailers werden doorgezonden, met een hoge latency. Het kon soms minutenlang duren voordat een bericht aan kwam.

Dat bood destijds een ongekend hoge mate van anonimiteit voor het versturen van mail berichten via SMTP en POP3 accounts, lang voordat het Tor netwerk überhaupt bestond, want Tor stond pas tegen 2003 in de kinderschoenen. Het versleutelde mail verkeer op die netwerken van anonymous remailers viel praktisch niet te traceren.

Er bestonden zelfs "mail2usenet" gateways, die PGP berichten bij ontvangt anoniem via het NNTP protocol op een Usenet nieuwsgroep konden postten. Het gebruik was erg omslachtig. Met de ontwikkeling van het Tor netwerk, I2P en end-to-end encryptie is deze ondergrondse infrastructuur van remailers in onbruik geraakt en verloren gegegaan.

https://en.wikipedia.org/wiki/Anonymous_remailer

Deze posting is gelocked. Reageren is niet meer mogelijk.