Lege kaasschappen, naar huis gestuurd personeel en grote hoeveelheden gestolen persoonsgegevens, ook in 2021 werden Nederlandse bedrijven, onderwijsinstellingen en andere organisaties geregeld het slachtoffer van ransomware. In dit artikel blikt Security.NL terug op een jaar vol ransomware-aanvallen. Daarnaast nemen we de grootste ransomware-aanvallen in het buitenland onder de loep, alsmede gebruikte aanvalsmethodes en reacties op de dreiging van ransomware.

De afgelopen jaren deden zich verschillende grote ransomware-aanvallen in Nederland voor, zoals de aanval op de Universiteit Maastricht, de Nederlandse Organisatie voor Wetenschappelijk Onderzoek (NWO), de gemeente Hof van Twente, uitzendbureau Randstad, de Gelderse veiligheidsregio, Apollo Vredestein, onderzoeksinstituut Wetsus en GWK Travelex, en de lijst is dit jaar weer een stuk langer geworden.

Januari

- ANWB waarschuwt klanten voor een datalek nadat het systeem van een leverancier door ransomware werd getroffen.

Februari

Maart

- De Gemeente Hof van Twente maakt bekend dat de aanvallers die de systemen in 2020 met ransomware infecteerden via een zwak wachtwoord, "Welkom2020", zijn binnengekomen.

April

- Een ransomware-aanval op logistiek dienstverlener Bakker Logistiek zorgt voor lege schappen op de kaasafdelingen van Albert Heijn.

Juni

- De Nationaal Coördinator Terrorismebestrijding (NCTV) noemt ransomware in het Cybersecuritybeeld Nederland 2021 een risico voor de nationale veiligheid van Nederland.

- Keukenbedrijf Mandemakers wordt getroffen door een ransomware-aanval waardoor showrooms telefonisch onbereikbaar zijn en leveringen tijdelijk worden opgeschort.

Juli

- De Nederlandse politie neemt servers van ransomwaregroep DarkSide in beslag. De groep, die zichzelf niet veel later opheft, zat onder andere achter de aanval op de Colonial Pipeline Company in de Verenigde Staten.

Augustus

- Drie securitybedrijven luiden de noodklok over het aantal ransomware-incidenten in Nederland en vinden dat de overheid meer actie moet ondernemen.

- Scholengemeenschap ROC Mondriaan wordt het slachtoffer van een ransomware-aanval. De onderwijsinstelling betaalt geen losgeld. De aanvallers publiceren gestolen gegevens op internet.

September

- RTL Nederland wordt getroffen door een ransomware-aanval. Belangrijke systemen worden met ransomware geïnfecteerd, zoals het redactiesysteem van RTL Nieuws en het advertentieplanningssysteem. De aanvaller wist binnen te komen door de inloggegevens van een externe beheerpartij die waren buitgemaakt. RTL betaalt het losgeld.

- Zorggroep Charim in Veenendaal wordt getroffen door een ransomware-aanval waarbij allerlei bestanden worden versleuteld.

- Het Beverwijkse uitzendbureau IJmond Werkt! is slachtoffer van een ransomware-aanval geworden, waarbij de aanvallers gestolen data mogelijk op internet hebben gepubliceerd.

- Het systeem waar zo'n 130 Nederlandse boekhandels gebruik van maken wordt platgelegd door ransomware, waardoor medewerkers alles handmatig moeten bijhouden.

Oktober

- Het Nederlandse industrieconcern VDL Group wordt getroffen door een omvangrijke cyberaanval die merkbaar is bij alle 105 bedrijven van het concern. Bij VDL Nedcar wordt een deel van het personeel noodgedwongen naar huis gestuurd. VDL wil niet laten weten of het om een ransomware-aanval gaat, maar weet systemen een maand na de aanval via back-ups te herstellen.

November

- Europese vestigingen van elektronicaketen MediaMarkt in onder andere België, Duitsland en Nederland worden getroffen door de Hive-ransomware.

December

- De SP wil dat slachtoffers van ransomware-aanvallen verplicht worden dit te melden om zo andere organisaties te waarschuwen.

Grootste ransomware-aanvallen in het buitenland

Niet alleen in Nederland, wereldwijd werden organisaties en bedrijven dit jaar het slachtoffer van ransomware. Soms met grote gevolgen. Hieronder een aantal van de grootste incidenten van dit jaar.

- Bij de aanval op de Colonial Pipeline Company werd de grootste brandstofpijplijn van de Verenigde Staten platgelegd, wat onder andere voor brandstoftekorten in het land zorgde. Het bedrijf betaalde 4,4 miljoen dollar losgeld, waarvan het grootste deel door de FBI werd teruggehaald. Daarnaast zorgde de aanval ervoor dat de aanpak van ransomware hoog op de Amerikaanse politieke agenda terechtkwam en de Amerikaanse president Biden dit onder andere met de Russische president Putin besprak.

- JBS, de grootste vleesverwerker ter wereld, werd eind mei slachtoffer van een ransomware-aanval, waardoor het tijdelijk alle slachterijen in Australië moest sluiten, alsmede alle fabrieken in de VS die rundvlees verwerken. Het bedrijf betaalde de aanvallers 11 miljoen dollar losgeld.

- De Ierse gezondheidszorg Health Service Executive (HSE) moest alle systemen na een ransomware-aanval uitschakelen wat tot het annuleren van afspraken met patiënten leidde. De aanvallers wisten via een malafide e-mailbijlage toegang tot de systemen te krijgen. In juni liet de directeur van de HSE weten dat de aanval de Ierse gezondheidszorg al 100 miljoen euro had gekost.

- Op vrijdag 2 juli werden bedrijven wereldwijd getroffen door een ransomware-aanval waarbij de aanvallers gebruikmaakten van een kwetsbaarheid in de VSA-software van Kaseya. Managed serviceproviders gebruiken deze software om de systemen van hun klanten te beheren. De aanvallers gebruikten de VSA-kwetsbaarheid om ransomware bij deze klanten te installeren.

Tot zestig serviceproviders en tot vijftienhonderd van hun klanten werden op deze manier aangevallen. De aanvallers eisten 70 miljoen dollar voor een generieke decryptietool waarmee alle slachtoffers hun bestanden kunnen ontsleutelen. Uiteindelijk wist de FBI de decryptiesleutel in handen te krijgen en deelde die met Kaseya, waardoor alle klanten weer toegang tot hun gegevens konden krijgen.

Aanvalsvector

Een kenmerk van organisaties die laten weten dat ze door ransomware zijn getroffen is dat zelden de gebruikte aanvalsvector bekend wordt gemaakt. Als er al melding wordt gedaan gaan de verklaringen vaak over een "it-storing", "cyberincident" of "cyberaanval". Soms wordt er later aangegeven dat het om ransomware gaat. Verdere details blijven meestal achterwege.

De Universiteit van Maastricht, de gemeente Hof van Twente en de Universiteit van Amsterdam (UvA) waren in dat opzicht positieve uitzonderingen, aangezien ze in detail lieten weten hoe de aanvallers te werk waren gegaan. In het geval van de Ierse gezondheidszorg werd het onderzoek naar de aanval openbaar gemaakt.

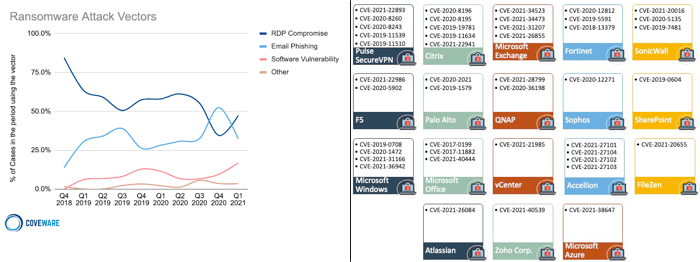

De werkwijze van ransomwaregroepen volgt vaak een vrij standaard patroon waarbij er eerst toegang tot een systeem moet worden verkregen. In de praktijk gaat het meestal om misbruik van het remote desktop protocol (RDP), bijvoorbeeld via bruteforce-aanvallen of het gebruik van gestolen inloggegevens, phishingmails en misbruik van bekende kwetsbaarheden die niet door de aangevallen organisatie zijn gepatcht. De FBI liet onlangs nog weten dat phishing en bruteforce-aanvallen op RDP-endpoints de meestgebruikte methodes zijn.

Zodra de aanvallers toegang tot een systeem hebben gekregen proberen ze hun rechten te verhogen, met als uiteindelijk doel domeinbeheerder te worden. Vaak wordt ook de aanwezige antivirussoftware centraal uitgeschakeld, waarna de uitrol van de ransomware plaatsvindt. Dat aanvallers een vast proces volgen bleek wel uit de gelekte handleidingen van de Conti-ransomwaregroep die op internet verschenen.

Dit jaar kende ook een toename van het aantal ransomwaregroepen dat eerst data van de aangevallen organisatie steelt. Wanneer het slachtoffer het losgeld niet betaalt dreigen de aanvallers de gestolen gegevens te publiceren. Sommige groepen houden zich inmiddels alleen bezig met het stelen van data en afpersen van slachtoffers.

Hoewel de gebruikte aanvalsmethodes en oplossingen hiervoor bekend zijn, is het de verwachting dat ransomware-aanvallen ook in 2022 weer aan de orde van de dag zullen zijn. Zo waarschuwden meerdere experts dat de recent ontdekte Log4j-kwetsbaarheid bij ransomware-aanvallen zal worden ingezet, wat inmiddels ook is gebeurd.

Het Nationaal Cyber Security Centrum verwacht ook dat de dreiging van ransomware nog niet voorbij is. "Vanwege het succesvolle verdienmodel van ransomware de afgelopen periode is de verwachting dat ransomware verder zal evolueren. Dit houdt in dat er nieuwe aanvalsscenario’s verwacht worden en dat de ransomware tools ook steeds geraffineerder worden", aldus de overheidsinstantie in de laatst gepubliceerde Trendlijst.